Smartphones y tablets en la mira de ciberhampones

Sábado 24 de noviembre del 2012 | Peru21.pe

Puedes convertirte en otra víctima de estos delincuentes tecnológicos que buscan apropiarse de tus datos. Conoce cuáles son las recomendaciones para proteger tus cuentas bancarias.

Iris Mariscal

imariscal@peru21.com

¿Recibe constantemente mensajes de números desconocidos en su smartphone o en su tablet? ¿Le llegan a su correo electrónico promociones u ofertas insuperables de tiendas o empresas a las que usted nunca se ha suscrito? Tenga cuidado porque podría ser una potencial víctima de los ciberdelincuentes que, en pocos segundos, son capaces de despojarlo de sus claves de cuentas bancarias, dejarlo en la bancarrota o apropiarse de su información personal.

A medida que la tecnología avanza, el hampa también lo hace. Ahora, los delincuentes crean malwares y virus para cada sistema operativo de los llamados ‘teléfonos inteligentes’ y tablets.

Es decir que para los iPhone y iPad utilizan diferentes ataques con respecto a los que emplean para los celulares de Android, Symbian, Blackberry, Windows Mobile o Palm.

Además, los criminales cibernéticos se valen de estrategias y trucos para enviar un mensaje o correo que sea atractivo para los usuarios. De esta manera, las personas abren el enlace o archivo adjunto y, automáticamente, se descarga el virus.

Según agentes de la División de Alta Tecnología (Divindat) de la Dirección de Investigación Criminal, en nuestro país, la mayoría de veces apelan al morbo o a la codicia de los clientes de telefonía.

Una estafa común es colocar un virus en un correo indicando que el receptor ha ganado un jugoso premio de varios miles de soles o un vehículo cero kilómetros.

Otra modalidad mundialmente famosa son las cadenas. Mediante ellas, los malhechores pueden llegar a millones de personas.

Personal de la Divindat recomienda a los usuarios que no confíen en los remitentes desconocidos ni en aquellos que aseguran que tienen videos íntimos de celebridades o personajes famosos.

Por otro lado, los efectivos policiales especializados aconsejan que se cambie periódicamente la clave de las cuentas de correo y de las tarjetas bancarias.

Asimismo, es importante no revelar esta información a terceros ni colocar fechas obvias –como cumpleaños, aniversarios, teléfonos o nombres genéricos– en las respectivas contraseñas.

MÁS ATAQUES

Android es la plataforma más popular en los dispositivos móviles. Por tal razón, los ciberdelincuentes crean virus y malwares destinados a atacar y a robar los datos de los usuarios de estos equipos.

Para el ingeniero Gerardo Sarmiento, experto en seguridad informática y gerente de servicio técnico de la compañía Eset, esto no quiere decir que esta plataforma sea más vulnerable o tenga defectos que la hagan más débil que sus competidores, sino que los maleantes tienen más opción de conseguir víctimas por la gran cantidad de usuarios.

De acuerdo con un informe de la empresa especializada en seguridad McAfee, el malware dirigido exclusivamente a los dispositivos que usan Android aumentó en un 400% entre junio de 2010 y enero del año pasado.

El ingeniero Sarmiento indicó que en Latinoamérica, y específicamente en el Perú, la prevención para dispositivos móviles es casi inexistente, por lo que es más frecuente que seamos víctimas de robos.

CONSEJOS

- Lo primero es bloquear suequipo mediante una contraseña o a través de un número de identificación personal. No comparta esta clave con otra persona.

- Instale solamente aplicaciones desarrolladas por fuentes confiables. Además, es importante que cree una copia de seguridad de toda la información almacenada en su teléfono.

- Mantenga su sistema actualizado y no modifique las restricciones de seguridad preestablecidas de su dispositivo. También debe cerrar las sesiones de las páginas web de banca electrónica y de compras por Internet.

- Es muy importante que instale una aplicación de seguridad para dispositivos móviles y que no haga clic en enlaces no solicitados, recomiendan los especialistas a nivel mundial.

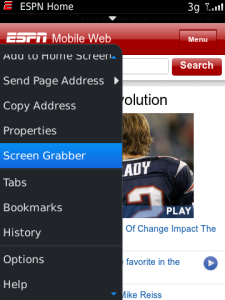

2) Screen Grabber – No WaterMarks

2) Screen Grabber – No WaterMarks 4) Battery Watch

4) Battery Watch 5) One Touch Flashlight Free

5) One Touch Flashlight Free Una de las mejores aplicaciones linternas existentes en el BlackBerry App World. Es una de las que emite más luz y es porque utiliza la luz del vídeo y no la luz de la pantalla. De esta forma ofrece más luz, mucho más rápidamente.

Una de las mejores aplicaciones linternas existentes en el BlackBerry App World. Es una de las que emite más luz y es porque utiliza la luz del vídeo y no la luz de la pantalla. De esta forma ofrece más luz, mucho más rápidamente.