¿Cómo logró el FBI desbloquear el iPhone del atacante de San Bernardino y de paso frustrar a Apple?

EPA

EPA

Tomó varias semanas, órdenes judiciales, contrademandas, pero finalmente el Buró Federal de Investigación de Estados Unidos (FBI, según sus siglas en inglés) logró penetrar el iPhone del atacante de San Bernardino.

"Hemos logrado acceder exitosamente a la información guardada en el iPhone de (Syed) Farook", señaló el Departamento de Justicia de EE.UU. en la petición en la que pide terminar con el proceso legal que había iniciado contra Apple.

"Ya no requerimos la ayuda de Apple", aseguró el escrito.

Así puso fin a la pelea de seis semanas desde que el FBI le pidiera a Apple desarrollar una "llave maestra" o "superclave" para acceder a la información contenida en el iPhone de Farook, quien junto a su mujer mató a 14 personas en un tiroteo en San Bernardino, California.

Apple se negó, argumentando que eso vulneraba la privacidad de sus usuarios, ya que una llave maestra puede utilizarse en cualquier dispositivo.

Pero la acción, lejos de finalizar el debate, le echó leña, haciendo surgir una serie de preguntas sobre las herramientas utilizadas y el futuro de la privacidad de los datos contenidos en dispositivos móviles.

¿Cómo accedió el FBI a la información?

Reuters

Reuters

Hasta el momento, no se saben los detalles técnicos. Y es poco probable que se sepan oficialmente. No hay nada que obligue al FBI a revelar su fórmula.

Lo que se sabe es que lo hizo a través de una "tercera parte". Es decir, una compañía externa.

En lo que coinciden analistas y miembros de la industria es en que esprácticamente imposible que otra compañía haya podido proveer la llave maestra o "superclave" para vulnerar el sistema de seguridad iOS de Apple.

"Que hayan logrado desencriptar y encriptar (el sistema operativo) es posible pero lo menos probable", le comenta a BBC Mundo David Gibson, vicepresidente de Estrategia y Desarrollo de Mercados de Varonis.

Lo más probable, según el experto, es que haya sido un "ataque de software".

Esto a través de una empresa de desbloqueo de información, o lo que en la industria se denomina Análisis Forense de teléfonos celulares.

No es lo mismo que el común "desbloqueo" de un iPhone que puede realizar una empresa telefónica o un proveedor "pirata". Ese desbloqueo lo que hace es volver el iPhone a su estado original, es decir, borrando toda la información existente.

Getty Images News

Getty Images News

Lo que hacen las empresas de Análisis Forense es "desbloquear" el aparato precisamente para recuperar la información contenida en él.

Según Jerónimo García, director de la consultora en servicios informáticos Sidertia Solutions, la manera más lógica sería es que hayan usado un "exploit" (herramienta de software diseñada para aprovecharse de una falla en un sistema informático) que explote una vulnerabilidad en el gestor de arranque de IOS, iBoot, encargado de cargar el modo de recuperación.

Así, "se podría tomar el control del mismo y por tanto poder evitar la limitación de la contraseña", le asegura el director a BBC Mundo.

Otra posible forma de desbloquearlo sin perder la información es clonar una "imagen" del teléfono, es decir, una copia física del dispositivo para probar contraseñas incluso cuando se sobrepasa el límite de intentos.

"Obtienes una imagen lógica y vas rastreando con ella".

Así, al bloquearse el teléfono luego de 10 intentos, se puede "continuar el ataque con alguna de las copias de la imagen".

¿Quién desafió a Apple y ayudó al FBI?

El FBI no quiso identificar la "tercera parte" que logró acceder a la información y, según lo que le dijo su oficina central de Comunicaciones a BBC Mundo, tampoco lo hará.

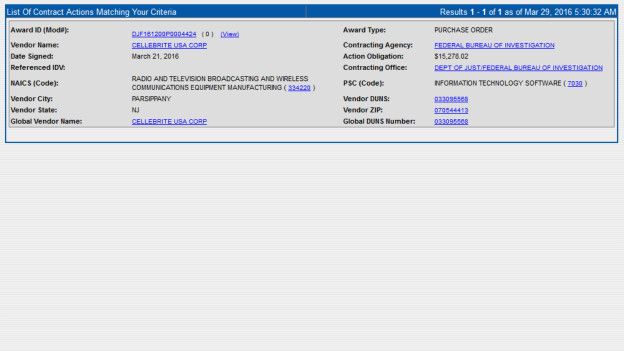

Pero todos los ojos están puestos en Cellebrite, una compañía de origen israelí con oficinas en distintas partes del mundo, entre ellas EE.UU., luego de que el periódico israelí Yedioth Ahronoth revelara el miércoles pasado el supuesto vínculo.

Cellebrite le confirmó a la BBC que trabajan con el FBI, pero no quiso dar detalles.

FPDS

FPDS

Sin embargo, según los detalles este tendría relación con la "renovación del software UFED para siete máquinas" en Chicago.

BBC Mundo intentó obtener más detalles del contrato, sin embargo hasta el cierre de este artículo el FBI no contestó el requerimiento.

El mismo 21 de marzo el FBI aseguró que trabajaba con una"parte externa", que había desarrollado una forma de quebrantar la seguridad del iPhone de San Bernardino.

¿Se abrió una caja de Pandora?

La pregunta hoy, aseguran los expertos, no es quién lo hizo, sino si esta es o no una solución definitiva que zanje salomónicamente conflictos como el que ocurrió entre Apple y el FBI, entre el derecho a la privacidad de los datos y la seguridad nacional.

Getty

Getty

"Hoy es Apple, pero podría ser cualquier otro", le dice a BBC Mundo Joel Bollo, director ejecutivo de la compañía sueca de análisis forense de datos MSAB, una de las principales competidoras de Cellebrite.

"El principal tema ahora es cómo mantener nuestros teléfonos seguros, prevenir la vigilancia masiva y al mismo tiempo cumplir con los requerimientos necesarios para mantener el bien común", explica Bollo, quien se autodenomina enemigo de la cibervigilancia masiva.

"Tenemos muchos clientes. El FBI es uno de ellos", explica su director ejecutivo al ser consultado.

La empresa creó un sistema denominado Tecnología de Acceso a Control Forense (FACT, según sus siglas en inglés) que puede ser utilizado en futuros casos como el del iPhone de San Bernardino.

El sistema se vende como una tercera vía para los casos donde, como en San Bernardino, los organismos de inteligencia y seguridad nacional requieran acceso a la información sin tener que crear una "llave maestra" que vulnere la seguridad y la privacidad del resto de los usuarios.

El método utiliza pares distintos de claves para encriptar y desencriptar información. Es decir, además de contar físicamente con el dispositivo hay que tener dos pares de llaves -o claves-: uno generado por la agencia gubernamental que requiere la información y otra por la empresa que hace el dispositivo.

AP

AP

La clave utilizada para cada caso específico que requiera la ley se puede configurar para un número finito (normalmente de 1 a 5) de usos, luego de los cuales queda inválida.

Además, sólo con ambos pares de claves se pueden extraer los datos desde el dispositivo móvil.

¿Se sabrá algún día cómo obtuvo el FBI la información?

Apple anunció que hará todo lo posible para que el FBI revele cómo logró acceder a la información.

Sin embargo, lo más probable es que no pase.

"Es difícil que el FBI haga pública la metodología", explica García, ya que "es muy probable que la utilicen en futuros casos".

Probablemente, tampoco revelará oficialmente el nombre de la compañía externa.

La ley en EE.UU. permite a las autoridades retener la fuente de información si se les suministra de forma confidencial, y proteger las metodologías de recolección de datos sensibles de inteligencia.

¿Cómo evitar que tu iPhone sea vigilado?

Lo primero que hay que tener claro es que no hay tecnología a prueba de fallos.

AP

AP

"Es poco realista pensar que un aparato que guarda información, ya sea un celular inteligente u otro, es infranqueable", asegura Gibson.

Sin embargo, que un tercero haya desarrollado una metodología que aproveche una debilidad "abrirá un debate nada agradable para Apple", asegura García.

Una de las grandes ventajas que Apple explota en términos de marketing es la de la seguridad en privacidad de sus dispositivos.

"Si el FBI ha aprovechado algún fallo en el hardware del dispositivo, el problema para Apple es altamente complejo ya que obligaría al cambio de dispositivo, o a que los usuarios asumieran el riesgo", comenta García.

"En el caso de que el fallo fuera lógico, si es identificado por Apple, tal y como en otras tantas ocasiones, una nueva versión de iOS solventaría el problema".

Es lo que hace Apple cada vez que detecta una metodología para desafiar la seguridad de su sistema operativo.

La última actualización del iOS fue lanzada por Apple fue el 21 de marzo.